Эксперты по кибербезопасности выявили новую угрозу для корпоративных сетей: специализированный инструмент BRUTED, разработанный хакерской группировкой Black Basta, активно используется для атак на популярные VPN и сетевые экраны. По данным аналитиков EclecticIQ, инструмент проводит автоматические атаки перебора паролей и анализ сетевых подключений, ставя под угрозу информационные системы компаний по всему миру, включая Россию.

Как работает BRUTED?

BRUTED представляет собой мощный инструмент для автоматизированного анализа корпоративных сетей и подбора учетных данных. Основные цели атак включают решения от ведущих производителей сетевой инфраструктуры, таких как Cisco, Fortinet, Palo Alto Networks, SonicWall, WatchGuard и Citrix. Помимо VPN и брандмауэров, BRUTED также нацелен на Microsoft RDWeb, используемый для работы с протоколом удаленного рабочего стола (RDP).

По словам аналитика Arda Büyükkaya из EclecticIQ, инструмент собирает данные об IP-адресах и поддоменах компаний, анализирует SSL-сертификаты и использует полученную информацию для подбора паролей. BRUTED имитирует легитимные HTTP/S-запросы, подменяя заголовки User-Agent и параметры POST-запросов, что позволяет ему маскироваться под законные VPN и RDP-клиенты.

Почему BRUTED опасен?

Атаки Black Basta демонстрируют, что слабая защита паролями остается серьезной уязвимостью для корпоративных сетей. Несмотря на многочисленные предупреждения от специалистов по кибербезопасности, многие организации продолжают использовать стандартные или повторяющиеся пароли для VPN и публично доступных сервисов. Исследователи из Qualys подтверждают, что злоумышленники часто получают доступ к системам именно через предсказуемые учетные данные или утекшие пароли, найденные в слитых базах данных.

Менеджер исследовательского подразделения Qualys Саид Аббаси отметил, что плохая практика хранения паролей создает серьезную угрозу для критической инфраструктуры. Согласно утекшим внутренним чатам Black Basta, злоумышленники регулярно находят слабые учетные записи, что упрощает им взлом корпоративных систем.

«Эти атаки подчеркивают необходимость срочного внедрения более строгих политик безопасности паролей, проведения регулярных аудитов и повышения уровня осведомленности сотрудников»

BRUTED и внутренние конфликты в киберпреступном мире

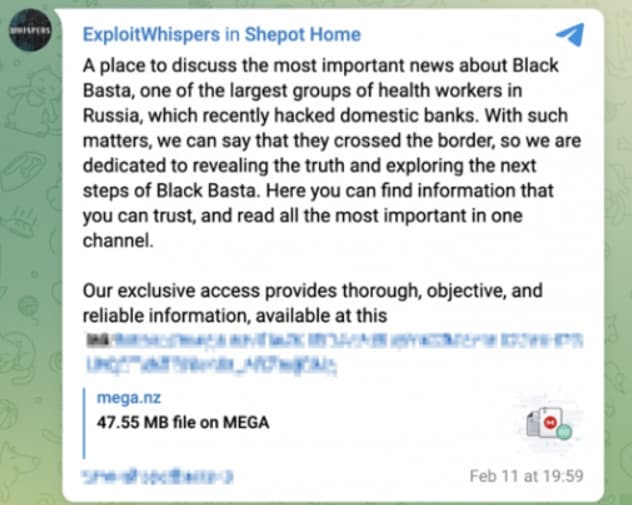

Примечательно, что сам Black Basta недавно столкнулся с утечкой конфиденциальных данных, вероятно, в результате аналогичной атаки перебора паролей. Согласно информации из открытых источников, хакер под псевдонимом «ExploitWhispers» опубликовал утекшие чаты группировки после того, как один из её участников успешно взломал российский банк. Это вызвало недовольство среди русскоязычного киберпреступного сообщества, поскольку многие преступные группировки принципиально избегают атак на российские организации.

Black Basta: атаки на критически важные отрасли

Black Basta известна своими атаками на критическую инфраструктуру, включая промышленные предприятия, медицинские учреждения и государственные организации. В прошлом году Агентство кибербезопасности и инфраструктурной безопасности США (CISA) сообщило, что группировка атаковала 12 из 16 ключевых секторов экономики, включая здравоохранение и промышленность. Эксперты EclecticIQ считают, что Black Basta ориентируется на высокодоходные компании, которые не могут позволить себе длительные простои и, следовательно, с большей вероятностью выплачивают выкуп за восстановление доступа к своим системам.

Как защититься?

Специалисты по кибербезопасности настоятельно рекомендуют организациям предпринять следующие меры защиты от атак BRUTED и аналогичных инструментов:

- Использовать сложные и уникальные пароли для всех публично доступных сервисов, особенно VPN и RDP.

- Внедрить многофакторную аутентификацию (MFA) для защиты учетных записей.

- Ограничить доступ к VPN и RDP только определенным IP-адресам.

- Периодически проверять логи авторизаций, выявляя подозрительную активность.

- Обновлять программное обеспечение и прошивки устройств, чтобы устранять известные уязвимости.

- Проводить киберучения для персонала, чтобы предотвратить утечки учетных данных.

Атаки с использованием BRUTED показывают, что автоматизированные инструменты взлома становятся все более совершенными, а слабая защита паролей остается одной из главных уязвимостей организаций. Несмотря на многочисленные предупреждения, компании продолжают пренебрегать мерами защиты, что делает их лёгкой мишенью для хакеров. В условиях возрастающей угрозы крайне важно внедрять надежные механизмы аутентификации и регулярно проверять систему безопасности корпоративных сетей.

Наш процесс рецензирования основан на тщательном исследовании и объективности. Все материалы проходят многоуровневую проверку на соответствие высоким стандартам качества и точности, обеспечивая надёжную информацию для принятия обоснованных решений.

Леся – ведущий дата-аналитик в проекте VPRussia, обладает более чем 5-летним опытом в области анализа данных и разработки аналитических решений. С образованием в области математики и компьютерных наук, Леся специализируется на использовании Python, R и SQL для обработки и анализа больших данных. Её ключевые задачи включают сбор и анализ данных о пользователях VPN-сервисов, разработку моделей для оценки их эффективности, а также создание отчетов и визуализаций для команды и руководства.