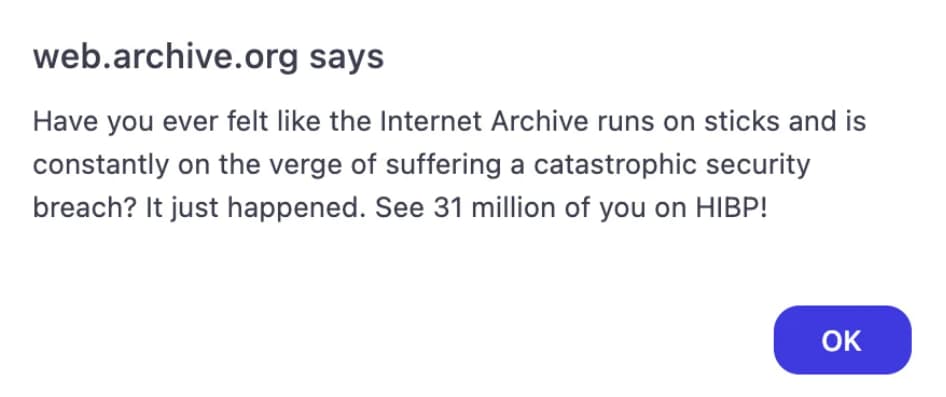

В результате кибератаки на сервис Internet Archive, известный как «The Wayback Machine», был скомпрометирован пользовательский аутентификационный сервер, что привело к утечке данных 31 миллиона уникальных записей. Инцидент стал известен в среду, когда на сайте archive.org посетители увидели уведомление в виде всплывающего JavaScript-оповещения, созданного злоумышленником.

Текст оповещения содержал следующее сообщение: «Вы когда-нибудь чувствовали, что Internet Archive находится на грани катастрофической утечки данных? Это произошло. 31 миллион из вас теперь на HIBP!». Под HIBP подразумевается сервис уведомлений о нарушениях безопасности данных «Have I Been Pwned», созданный экспертом по кибербезопасности Троем Хантом, куда хакеры часто отправляют похищенные данные.

Что было в базе данных

Трой Хант подтвердил, что злоумышленники передали базу данных аутентификации Internet Archive девять дней назад. Она представляет собой SQL-файл объемом 6,4 ГБ под названием «ia_users.sql». В базе данных содержится информация о зарегистрированных пользователях, включая их электронные почты, псевдонимы, метки времени смены паролей, пароли, хешированные с использованием алгоритма bcrypt, и другую внутреннюю информацию. Самая поздняя отметка времени в украденной базе данных датирована 28 сентября 2024 года, что, вероятно, указывает на дату утечки информации.

По словам Ханта, в базе данных содержится 31 миллион уникальных электронных адресов, многие из которых уже подписаны на уведомления о нарушениях в HIBP. В ближайшее время данные будут добавлены в систему, что позволит пользователям проверить свои электронные адреса и узнать, были ли они скомпрометированы, как выяснили vpnРоссия.

Достоверность утечки была подтверждена после того, как Хант связался с несколькими пользователями, указанными в базе данных, включая исследователя кибербезопасности Скотта Хелма. Он разрешил поделиться его записью с журналистами. Хелм подтвердил, что хеш пароля, сохраненный в базе данных, совпал с хешем его пароля в менеджере паролей, а также отметил, что временная метка совпадает с датой последней смены пароля.

Хант также сообщил, что три дня назад связался с представителями Internet Archive для начала процесса уведомления, планируя загрузить данные в HIBP через 72 часа, но с тех пор не получил ответа.

Неизвестно, как злоумышленники получили доступ к системе Internet Archive и есть ли другие украденные данные.

Кроме того, на Internet Archive был совершен DDoS-атака, за которую взяла ответственность хактивистская группа BlackMeta. Они заявили, что планируют провести дополнительные атаки.

🚨🚨🚨SN_BLACKMETA is behind the attack on Internet Archive. https://t.co/5RWe1ava6x

— Dark Web Informer (@DarkWebInformer) October 9, 2024

Уязвимостуи обнаружены и деактивированы

Основатель Internet Archive Брюстер Кейл подтвердил факт утечки данных и пояснил, что злоумышленники использовали библиотеку JavaScript для отображения оповещений на сайте.

«Что мы знаем: DDoS-атака отбита на данный момент; дефейс нашего сайта через JS-библиотеку; утечка имен пользователей, электронных адресов и зашифрованных паролей с солью»

Брюстер Кейл

По его словам, команда отключила уязвимую JS-библиотеку, занимается очисткой систем и усиливает безопасность. Однако в утреннем обновлении Кейл отметил, что DDoS-атаки возобновились, что вновь привело к отключению archive.org и openlibrary.org.

Хотя Internet Archive сталкивается сразу с двумя атаками — утечкой данных и DDoS — на данный момент не установлено, что они как-то связаны между собой.

Наш процесс рецензирования основан на тщательном исследовании и объективности. Все материалы проходят многоуровневую проверку на соответствие высоким стандартам качества и точности, обеспечивая надёжную информацию для принятия обоснованных решений.

Леся – ведущий дата-аналитик в проекте VPRussia, обладает более чем 5-летним опытом в области анализа данных и разработки аналитических решений. С образованием в области математики и компьютерных наук, Леся специализируется на использовании Python, R и SQL для обработки и анализа больших данных. Её ключевые задачи включают сбор и анализ данных о пользователях VPN-сервисов, разработку моделей для оценки их эффективности, а также создание отчетов и визуализаций для команды и руководства.